Вирус шифровальщик обновление. Вирус шифровальщик файлов Wanna Cry — как защититься и спасти данные

По миру прокатилась новая волна атак вируса-шифровальщика, в числе пострадавших российские СМИ и украинские компании. В России от вируса пострадал «Интерфакс», но атака затронула лишь часть агентства, поскольку его IT-службы успели отключить часть критически важной инфраструктуры, говорится в сообщении российской компании Group-IB. Они назвали вирус BadRabbit.

О беспрецедентной вирусной атаке на «Интерфакс» на своей странице в Facebook сообщил замдиректора агентства Юрий Погорелый. Два сотрудника «Интерфакса» подтвердили «Ведомостям» отключение компьютеров. По словам одного из них, визуально заблокированный экран похож на результат действий известного вируса Petya. Атаковавший «Интерфакс» вирус предупреждает, что не стоит пытаться самостоятельно расшифровать файлы, и требует заплатить выкуп в 0,05 биткойна ($285 по вчерашнему курсу), для чего приглашает на специальный сайт в сети Tor. Зашифрованному компьютеру вирус присвоил персональный идентификационный код.

Помимо «Интерфакса» от вируса-шифровальщика пострадали еще два российских СМИ, одно из которых – петербургское издание «Фонтанка», знает Group-IB.

Главный редактор «Фонтанки» Александр Горшков сообщил «Ведомостям», что серверы «Фонтанки» были атакованы неизвестными злоумышленниками. Но Горшков уверяет, что об атаке вируса-шифровальщика на «Фонтанку» речи не идет: компьютеры сотрудников редакции функционируют, был взломан сервер, отвечавший за работу сайта.

Подразделения «Интерфакса» в Великобритании, Азербайджане, Белоруссии и на Украине, а также сайт «Интерфакс-религия» продолжают работать, сказал «Ведомостям» Погорелый. Не ясно, по какой причине повреждения не коснулись других подразделений, возможно, это связано с топологией сети «Интерфакса», с тем, где территориально находятся серверы, и с операционной системой, которая на них установлена, говорит он.

Украинский «Интерфакс» днем во вторник сообщил о хакерской атаке на международный аэропорт Одесса. Аэропорт на своей странице извинился перед пассажирами «за вынужденное увеличение времени обслуживания», но, судя по его онлайн-табло, во вторник он все же продолжал отправлять и принимать самолеты.

Еще о кибератаке сообщил в своем Facebook-аккаунте метрополитен Киева – возникли проблемы с оплатой проезда банковскими картами. Издание Front News сообщило, что метрополитен был атакован вирусом-шифровальщиком.

Group-IB делает вывод о новой эпидемии. За последние месяцы по миру прокатились уже две волны атак вирусов-шифровальщиков: 12 мая появился вирус WannaCry, а 27 июня – вирус Petya (он же NotPetya и ExPetr). Они проникали на компьютеры с операционной системой Windows, куда не были установлены обновления, шифровали содержимое жестких дисков и требовали $300 за расшифровку. Как позже выяснилось, Petya и не думал расшифровывать компьютеры жертв. Первая атака затронула сотни тысяч компьютеров более чем в 150 странах, вторая – 12 500 компьютеров в 65 странах. Жертвами атак стали и российские «Мегафон », Evraz , «Газпром » и «Роснефть ». Еще от вируса пострадали медицинские центры Invitro, которые не принимали у пациентов анализы несколько дней.

Petya почти за полтора месяца сумел собрать лишь $18 000. Но урон нанес несопоставимо больший. Одна из его жертв – датский логистический гигант Moller-Maersk оценил недополученную выручку от кибератаки в $200–300 млн.

Среди подразделений Moller-Maersk основной удар пришелся на Maersk Line, занимающуюся морской транспортировкой контейнеров (в 2016 г. Maersk Line заработала в общей сложности $20,7 млрд, в подразделении работает 31 900 человек).

Бизнес быстро пришел в себя после атаки, но компании и регуляторы оставались настороже. Так, в августе о возможной кибератаке шифровальщика предупреждала директоров своих филиалов Федеральная сетевая компания ЕЭС (управляет общероссийской электрической сетью), а спустя несколько дней российские банки получили аналогичное предупреждение от FinCERT (структура ЦБ, занимающаяся кибербезопасностью).

Новую атаку вируса-шифровальщика заметила и «Лаборатория Касперского», по наблюдениям которой большинство жертв атаки находятся в России, но есть заражения и на Украине, в Турции и Германии. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети, уверен руководитель отдела антивирусных исследований «Лаборатории Касперского» Вячеслав Закоржевский: используются методы, похожие на инструменты ExPetr, но связи с этим вирусом не прослеживается.

А по мнению антивирусной компании Eset, шифровальщик все же родственник Petya. В атаке использовалась вредоносная программа Diskcoder.D – это новая модификация шифратора.

Погорелый сообщил, что на компьютерах «Интерфакса» был установлен антивирус Symantec. Представители Symаntec вчера не ответили на запрос «Ведомостей».

Эта инструкция не предназначена для технических специалистов, поэтому:

- определения некоторых терминов упрощены;

- не рассматриваются технические подробности;

- не рассматриваются методы защиты системы (установка обновлений, настройка систем безопасности и т.д.).

Глоссарий

Программное обеспечение (далее — ПО) — программа или множество программ, используемых для управления компьютером.Шифрование — это преобразование данных в вид, недоступный для чтения без ключа шифрования.

Ключ шифрования — это секретная информация, используемая при шифровании/расшифровке файлов.

Дешифратор — программа, реализующая алгоритм расшифровывания.

Алгоритм — набор инструкций, описывающих порядок действий исполнителя для достижения некоторого результата.

Почтовое вложение — файл, прикреплённый к электронному письму.

Расширение (расширение имени файла) — последовательность символов, добавляемых к имени файла и предназначенных для идентификации типа файла (например, *.doc, *.jpg). В соответствии с типом файлов, будет использоваться определённая программа, чтобы их открыть. Например, если у файла расширение *.doc, то для его открытия запустится MS Word, если *.jpg, то запуститься просмотрщик изображений и т.д.

Ссылка (или, точнее, гиперссылка) — часть веб-страницы документа, ссылающаяся на другой элемент (команда, текст, заголовок, примечание, изображение) в самом документе или на другой объект (файл, каталог, приложение), расположенный на локальном диске или в компьютерной сети.

Текстовый файл — компьютерный файл, содержащий текстовые данные.

Архивация — это сжатие, то есть уменьшение размера файла.

Резервная копия — файл или группа файлов, созданных в результате резервного копирования информации.

Резервное копирование — процесс создания копии данных на носителе (жёстком диске, дискете и т. д.), предназначенном для восстановления данных в оригинальном или новом месте хранения в случае их повреждения или разрушения.

Домен (доменное имя) — имя, дающее возможность обращаться к интернет-узлам и расположенным на них сетевым ресурсам (веб-сайтам, серверам электронной почты, другим службам) в удобной для человека форме. Например, вместо 172.217.18.131 вводят google.com.ua, где ua, com, google – это домены разных уровней.

Что это такое — вирус-шифровальщик?

Вирус-шифровальщик

(далее — шифровальщик) — вредоносное программное обеспечение, шифрующее файлы пользователя и требующее выкуп за расшифровку. Чаще всего шифруются популярные типы файлов — документы и таблицы MS Office (docx

, xlsx

), изображения (jpeg

, png

, tif

), видеофайлы (avi

, mpeg

, mkv

и др.), документы в формате pdf

и др., а также файлы баз данных — 1С (1CD

, dbf

), Акцент (mdf

). Системные файлы и программы обычно не шифруются, чтобы сохранить работоспособность Windows и дать пользователю возможность связаться с вымогателем. В редких случаях шифруется диск целиком, загрузка Windows в этом случае невозможна.В чём опасность таких вирусов?

В подавляющем большинстве случаев расшифровка собственными силами НЕВОЗМОЖНА, т.к. используются чрезвычайно сложные алгоритмы шифрования. В очень редких случаях файлы можно расшифровать, если произошло заражение уже известным типом вируса, для которого производители антивирусов выпустили дешифратор, но даже в этом случае не гарантируется восстановление информации на 100%. Иногда вирус имеет изъян в своём коде, и дешифровка становиться невозможна в принципе, даже автором вредоносной программы.В подавляющем большинстве случаев после кодирования шифровальщик удаляет исходные файлы при помощи специальных алгоритмов, что исключает возможность восстановления.

Ещё одна опасная особенность вирусов подобного рода — довольно часто они «невидимы» для антивирусов, т.к. используемые для зашифровки алгоритмы применяются также во многих легальных программах (например, клиент-банк), из-за чего многие шифровальщики не воспринимаются антивирусами, как вредоносное ПО.

Пути заражения.

Чаще всего заражение происходит через почтовые вложения. Пользователю приходит письмо по электронной почте от известного ему адресата или замаскированного под какую-либо организацию (налоговая, банк). В письме может содержаться просьба провести бухгалтерскую сверку, подтвердить оплату счёта, предложение ознакомиться с кредитной задолженностью в банке или что-то подобное. То есть, информация будет такова, что непременно заинтересует или испугает пользователя и побудит открыть почтовое вложение с вирусом. Чаще всего это будет выглядеть как архив, внутри которого находится файл с расширением *.js, *.scr, *.exe, *.hta, *.vbs, *.cmd, *.bat. После запуска такого файла сразу же или через некоторое время начинается процесс шифрования файлов на ПК. Также заражённый файл может быть прислан пользователю в одной из программ для обмена мгновенными сообщениями (Skype, Viber и др.).Реже заражение происходит после установки взломанного ПО или после перехода по заражённой ссылке на сайте или в теле письма.

Стоит иметь ввиду, что очень часто, заразив один ПК в сети, вирус может распространится на другие машины, используя уязвимости в Windows или/и в установленных программах.

Признаки заражения.

- Очень часто после запуска файла, приложенного к письму, наблюдается высокая активность жёсткого диска, процессор загружен до 100%, т.е. компьютер начинает сильно «тормозить».

- Через некоторое время после запуска вируса ПК внезапно перезагружается (в большинстве случаев).

- После перезагрузки открывается текстовый файл, в котором сообщается, что файлы пользователя зашифрованы и указываются контакты для связи (электронная почта). Иногда вместо открытия файла обои рабочего стола заменяются на текст с требованием выкупа.

- Большинство файлов пользователя (документы, фото, базы данных) оказываются с другим расширением (например — *.breaking_bad, *.better_call_soul, *.vault, *.neutrino, *.xtbl и др.) или вообще полностью переименованы, и не открываются никакой программой, даже если поменять расширение. Иногда шифруется жёсткий диск целиком. В этом случае Windows вообще не загружается, а сообщение с требованием выкупа показывается почти сразу после включения ПК.

- Иногда все файлы пользователя оказываются помещены в один архив, защищённый паролем. Это происходит, если злоумышленник проникает на ПК и производит архивирование и удаление файлов вручную. Т.е., при запуске вредоносного файла из почтового вложения файлы пользователя не шифруются автоматически, а происходит установка программного обеспечения, позволяющего злоумышленнику скрытно подключиться к ПК через интернет.

Пример текста с требованием выкупа |

Что делать, если заражение уже произошло?

- Если процесс шифрования начался в вашем присутствии (ПК сильно «тормозит»; открылся текстовый файл с сообщением о шифровании; стали пропадать файлы, а вместо них стали появляться их зашифрованные копии), следует НЕМЕДЛЕННО обесточить компьютер, выдернув шнур питания или зажав на 5 сек. кнопку включения. Возможно, это позволит спасти часть информации. НЕ ПЕРЕЗАГРУЖАЙТЕ ПК! ТОЛЬКО ВЫКЛЮЧЕНИЕ!

- Если шифрование уже состоялось, ни в коем случае не стоит пытаться самостоятельно вылечить заражение, а также удалять или переименовывать зашифрованные файлы или файлы, созданные шифровальщиком.

В обеих случаях нужно немедленно сообщить о происшествии системному администратору.

ВАЖНО!!!

Не пытайтесь самостоятельно вести переговоры со злоумышленником через предоставленные им контакты! В лучшем случае это бесполезно, в худшем — может увеличить сумму выкупа за расшифровку.

Как предотвратить заражение или свести его последствия к минимуму?

- Не открывайте подозрительные письма, особенно с вложениями (как распознать такие письма — см. ниже).

- Не переходите по подозрительным ссылкам на сайтах и в присланных письмах.

- Не скачивайте и не устанавливайте программы из недоверенных источников (сайты со взломанным ПО, торрент-трекеры).

- Всегда делайте резервные копии важных файлов. Наилучшим вариантом будет хранить резервные копии на другом носителе, не подключённом к ПК (флэшка, внешний диск, DVD-диск), или в облаке (например, Яндекс.Диск). Часто вирус шифрует и файлы архивов (zip, rar, 7z), поэтому хранить резервные копии на том же ПК, где хранятся исходные файлы — бессмысленно.

Как распознать вредоносное письмо?

1. Тема и содержание письма не связаны с вашей профессиональной деятельностью. Например, офис-менеджеру пришло письмо о налоговой проверке, счёт или резюме.2. В письме содержится информация, не имеющая отношения к нашей стране, региону или сфере деятельности нашей компании. Например, требование погасить долг в банке, зарегистрированном в РФ.

3. Часто вредоносное письмо оформлено как якобы ответ на какое-то ваше письмо. В начале темы такого письма присутствует сочетание «Re:». Например, «Re: Счёт на оплату», хотя вы точно знаете, что не посылали письма на этот адрес.

4. Письмо пришло якобы от известной компании, но в адресе отправителя письма присутствуют бессмысленные последовательности букв, слов, цифр, посторонние домены, ничего не имеющие общего с официальными адресами упомянутой в тексте письма компании.

5. В поле «Кому» указано неизвестное имя (не ваш почтовый ящик), набор несвязных символов или дублируется название почтового ящика отправителя.

6. В тексте письма под разными предлогами получателя просят предоставить или подтвердить какую-либо персональную или служебную информацию, скачать файл или перейти по ссылке, при этом сообщая о срочности или каких-либо санкциях в случае невыполнения инструкций, указанных в письме.

7. В архиве, приложенном к письму, содержатся файлы с расширением *.js, *.scr, *.exe, *.hta, *.vbs, *.cmd, *.bat, *.iso. Также очень часто применяется маскировка вредоносного расширения. Например, в имени файла «Дебиторская задолженность.doc.js», *.doc — это ложное расширение, не несущее никакого функционала, а *.js — реальное расширение вирусного файла.

8. Если письмо пришло от известного отправителя, но стилистика письма и грамотность сильно отличаются — это тоже повод насторожиться. Также, как и нехарактерное содержание — например, от клиента пришло требование оплатить счёт. В таком случае лучше связаться с отправителем по другому каналу связи (телефон, Skype), так как велика вероятно, что его ПК взломали или заразили вирусом.

|

| Пример вредоносного письма |

Продолжает свое угнетающее шествие по Сети, заражая компьютеры и шифруя важные данные. Как защититься от шифровальщика, защитить Windows от вымогателя – выпущены ли заплатки, патчи, чтобы расшифровать и вылечить файлы?

Новый вирус-шифровальщик 2017 Wanna Cry продолжает заражать корпоративные и частные ПК. Ущерб от вирусной атаки насчитывает 1 млрд долларов . За 2 недели вирус-шифровальщик заразил по меньшей мере 300 тысяч компьютеров , несмотря на предупреждения и меры безопасности.

Вирус-шифровальщик 2017, что это - как правило, можно «подцепить», казалось бы, на самых безобидных сайтах, например, банковских серверах с доступом пользователя. Попав на жесткий диск жертвы, шифровальщик «оседает» в системной папке System32 . Оттуда программа сразу отключает антивирус и попадает в «Автозапуск ». После каждой перезагрузки программа-шифровальщик запускается в реестр , начиная свое черное дело. Шифровальщик начинает скачивать себе подобные копии программ типа Ransom и Trojan . Также нередко происходит саморепликация шифровальщика . Процесс этот может быть сиюминутным, а может происходить неделями – до тех пор, пока жертва заметит неладное.

Шифровальщик часто маскируется под обычные картинки, текстовые файлы , но сущность всегда одна – это исполняемы файл с расширением.exe, .drv, .xvd ; иногда – библиотеки.dll . Чаще всего файл несет вполне безобидное имя, например «документ. doc », или «картинка.jpg », где расширение прописано вручную, а истинный тип файла скрыт .

После завершения шифровки пользователь видит вместо знакомых файлов набор «рандомных» символов в названии и внутри, а расширение меняется на доселе неизвестное - .NO_MORE_RANSOM, .xdata и другие.

Вирус-шифровальщик 2017 Wanna Cry – как защититься . Хотелось бы сразу отметить, что Wanna Cry – скорее собирательный термин всех вирусов шифровальщиков и вымогателей, так как за последнее время заражал компьютеры чаще всех. Итак, речь пойдет о защите от шифровальщиков Ransom Ware, коих великое множество: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry .

Как защитить Windows от шифровальщика. – EternalBlue через протокол SMB портов .

Защита Windows от шифровальщика 2017 – основные правила:

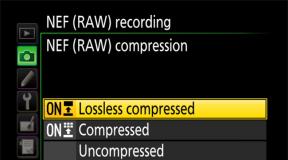

- обновление Windows, своевременный переход на лицензионную ОС (примечание: версия XP не обновляется)

- обновление антивирусных баз и файрволлов по требованию

- предельная внимательность при скачивании любых файлов (милые «котики» могут обернуться потерей всех данных)

- резервное копирование важной информации на сменный носитель.

Вирус-шифровальщик 2017: как вылечить и расшифровать файлы.

Надеясь на антивирусное ПО, можно забыть о дешифраторе на некоторое время . В лабораториях Касперского, Dr. Web, Avast! и других антивирусов пока не найдено решение по лечению зараженных файлов . На данный момент есть возможность удалить вирус с помощью антивируса, но алгоритмов вернуть все «на круги своя» пока нет.

Некоторые пытаются применить дешифраторы типа утилиты RectorDecryptor , но это не поможет: алгоритм для дешифровки новых вирусов пока не составлен . Также абсолютно неизвестно, каким образом поведет себя вирус, если он не удален, после применения таких программ. Часто это может обернуться стиранием всех файлов – в назидание тем, кто не хочет платить злоумышленникам, авторам вируса.

На данный момент самым эффективным способом вернуть потерянные данные – это обращение в тех. поддержку поставщика антивирусной программы, которую вы используете . Для этого следует отправить письмо, либо воспользоваться формой для обратной связи на сайте производителя. Во вложение обязательно добавить зашифрованный файл и, если таковая имеется – копия оригинала. Это поможет программистам в составлении алгоритма. К сожалению, для многих вирусная атака становится полной неожиданностью, и копий не находится, что в разы осложняет ситуацию.

Кардиальные методы лечения Windows от шифровальщика . К сожалению, иногда приходится прибегать к полному форматированию винчестера, что влечет за собой полную смену ОС. Многим придет в голову восстановление системы, но это не выход – даже есть «откат» позволит избавиться от вируса, то файлы все равно останутся зашированными.

Атаки вирусов-шифровальщиков, утечки хакерских инструментов американских спецслужб, проверка на прочность объектов энергетики, удары по ICO и первая успешная кража денег из российского банка с системой SWIFT - уходящий 2017 год был полон неприятных сюрпризов. Не все оказались к ним готовы. Скорее, наоборот. Киберпреступность становится быстрее и масштабнее. Прогосударственные хакеры - уже не только шпионы, они крадут деньги и устраивают кибердиверсии.

Любое противодействие киберугрозам - это всегда соревнование брони и снаряда. И события этого года показали, что многие компании и даже государства уступают киберпреступникам. Потому что не знают, кто враг, как он действует и где надо ждать следующего удара. Большинство атак нужно предотвращать еще на этапе их подготовки при помощи технологий раннего предупреждения Threat Intelligence. Быть на несколько шагов впреди киберпреступников, значит сохранить свои деньги, информацию и репутацию.

Вирусы-шифровальщики

Самыми масштабными, как с точки зрения распространения, так и ущерба в 2017 году стали кибератаки с использованием вирусов-шифровальщиков. За ними стоят прогосударственные хакеры. Вспомним их поименно.

Последствия атаки WonnaCry: супермаркет "Рост", Харьков, Украина.

Lazarus (известна также как Dark Seoul Gang) - имя северокорейской группы хакеров, за которыми, предположительно, стоит Bureau 121 - одно из подразделений Разведывательного Управления Генштаба КНА (КНДР), отвечающего за проведение киберопераций. Хакеры из северокорейской группы Lazarus долгие годы шпионили за идеологическими врагами режима - госучреждениями и частными корпорациями США и Южной Кореи. Теперь Lazarus атакует банки и финансовые учреждения по всему миру: на их счету попытка украсть в феврале 2016 года почти $1 млрд из центрального банка Бангладеш, атаки на банки Польши, а также сотрудников ЦБ РФ, ЦБ Венесуэлы, ЦБ Бразилии, ЦБ Чили и попытка вывести из Far Eastern International Bank $60 млн (см раздел "Целевые атаки на банки"). В конце 2017 года северокорейские хакеры были замечены в атаках на криптовалютные сервисы и атаках с использованием мобильных троянов.

Тренд года

24 октября на Украине и в России произошла масштабная кибератака с использованием вируса-шифровальщика «BadRabbit». Вирус атаковал компьютеры и серверы Киевского метрополитена, Министерства инфраструктуры, Международного аэропорта "Одесса". Несколько жертв оказались и в России - в результате атаки пострадали редакции федеральных СМИ, а также были зафиксированы факты попыток заражений банковских инфраструктур. За атакой, как установила Group-IB, стоит группа Black Energy.

Целевые атаки на банки

Преступные группы, атаковавшие российские банки, весной и летом 2017 года переключили свое внимание на другие страны и регионы: США, Европа, Латинская Америка, Азия и Ближний Восток. В конце года они снова заработали в России.

В 2017 году у прогосударственных хакеров изменились цели - они стали проводить кибердиверсии на финансовый сектор. Для шпионажа или кражи денег взломщики стараются получить доступ к SWIFT, карточному процессингу. Весной этого года группа BlackEnergy взломала интегратора на Украине и получила доступ в сеть украинских банков. Через пару месяцев началась эпидемия WannyCry и NotPetya, за которыми стоят группы Lazarus и BlackEnergy.

Тем не менее, к началу октября, когда команда Group-IB сдавала ежегодный отчет, мы были полны сдержанного оптимизма: целенаправленные атаки на банки в России упали на 33%. Все преступные группы, атаковавшие российские банки, постепенно переключили свое внимание на другие страны и регионы: США, Европа, Латинская Америка, Азия и Ближний Восток. Конец года подпортил статистику - мы зафиксировали целый ряд кибератак на банки, в декабре произошла первая успешная атака на российский банк со SWIFT в исполнении группы Cobalt.

Атаки на SWIFT

В октябре ограбили банк Far Eastern International Bank Тайваня. Добравшись до системы международных межбанковских переводов (SWIFT), к которой был подключен банк, хакеры смогли вывести почти $60 миллионов на счета в Шри-Ланке, Камбодже и США. За атакой, предварительно, стоит группа Lazarus. В ноябре крупнейший негосударственный банк Непала NIC Asia Bank подвергся целенаправленной атаке киберпреступников, которые получили доступ к системе SWIFT и вывели $4,4 млн на счета в США, Великобритании, Японии и Сингапуре.

В середине декабря стало известно об успешной атаке на российский банк с использованием SWIFT (международная система передачи финансовой информации). Напомним, что раньше в России целевые атаки проходили с использованием систем карточного процессинга, банкоматов и АРМ КБР (автоматизированное рабочее место клиента банка России).

К атаке, вероятно, причастна группировка Cobalt. Проникновение в банк произошло через вредоносное ПО, которое рассылалось группировкой несколько недель назад по банкам - такой способ атаки характерен для Cobalt. СМИ сообщали, что преступники попытались украсть около $1 млн, но удалось вывести около 10%. FinCERT, структурное подразделение ЦБ по информбезопасности, в своем отчете назвал группу Cobalt главной угрозой для кредитных организаций.

По данным Group-IB, на счету группировки не менее 50 успешных атак на банки по всему миру: в России, Великобритании, Нидерландах, Испании, Румынии, Белоруссии, Польши, Эстонии, Болгарии, Грузии, Молдавии, Киргизии, Армении, Тайване и Малайзии. Все лето и осень они атаковали банки по всему миру, тестировали новые инструменты и схемы, и под конец года не снизили обороты - практически каждую неделю мы фиксируем их почтовые рассылки с вредоносными программами внутри.

Бестелесность и вредоносные скрипты - новый (и теперь уже основной) принцип проведения атак. Хакеры стараются оставаться незамеченными и для этого используют «бестелесные» программы, которые работают только в оперативной памяти и уничтожаются после перезагрузки. Кроме того, скрипты на PowerShell, VBS, PHP помогают им обеспечивать персистентность (закрепление) в системе, а также автоматизировать некоторые этапы атаки. Еще мы замечаем, что хакеры атакуют банки не в лоб, а через доверенных партнеров - интеграторов, подрядчиков. Они атакуют сотрудников, когда те находятся дома, проверяют личную почту, соцсети

Тренд года

Открытие года: MoneyTaker

10 интересных фактов про MoneyTaker

- Их жертвой становились небольшие банки - в России региональные, в США -комьюнити-банки с невысоким уровнем защиты. В один из российских банков хакеры проникли через домашний компьютер сисадмина.

- Один из американских банков взломали аж дважды.

- Совершив успешную атаку, продолжали шпионить за сотрудниками банка с помощью пересылки входящих писем на адреса Yandex и Mail.ru.

- Эта группировка всегда уничтожала следы после атаки.

- Деньги из одного российского банка пытались вывести через банкоматы, но они не работали -у их владельца незадолго до этого ЦБ забрал лицензию. Вывели деньги через АРМ КБР.

- Похищали не только деньги, но и внутренние документы, инструкции, регламенты, журналы транзакций. Судя по украденным документам, связанным с работой SWIFT, хакеры готовят атаки на объекты в Латинской Америке.

- В некоторых случаях хакеры вносили изменения в код программы «на лету» - прямо во время проведения атаки.

- Взломщики использовали файл SLRSideChannelAttack.exe., который был выложен в публичный доступ исследователями.

- MoneyTaker использовали общедоступные инструменты, целенаправленно скрывали любые элементы атрибуции, предпочитая оставаться в тени. Автор у программ один - это видно по типичным ошибкам, которые кочуют из одной самописной программы в другую.

Утечки хакерских инструментов спецслужб

Эксплойты из утечек АНБ и ЦРУ стали активно использоваться для проведения целенаправленных атак. Они уже включены в основные инструменты для проведения тестов на проникновения финансово мотивированных и некоторых прогосударственных хакеров.

WikiLeaks и Vault7

Весь год WikiLeaks методично раскрывал секреты ЦРУ, публикуя в рамках проекта Vault 7 информацию о хакерских инструментах спецслужб. Один из них - CherryBlossom («Вишневый цвет») позволяет отслеживать местонахождение и интернет-активность пользователей, подключенных к беспроводному роутеру Wi-Fi. Такие устройства повсеместно используются в домах, офисах, ресторанах, барах, гостиницах, аэропортах и госучреждениях. WikiLeaks даже раскрыл технологию шпионажа ЦРУ за коллегами из ФБР, МВБ, АНБ. Управление технических служб (OTS) в ЦРУ разработало шпионское ПО ExpressLane для тайного извлечения данных из биометрической системы сбора информации, которую ЦРУ распространяет своим коллегам из разведсоуобщества США. Чуть раньше WikiLeaks раскрыла информацию о вредоносной программе Pandemic, предназначенной для взлома компьютеров с общими папками, и о программе ELSA, которая также отслеживает геолокацию устройств с поддержкой Wi-Fi и позволяет отслеживать привычки пользователя. Wikileaks начал серию публикаций Vault-7 в феврале 2017 года. Утечки содержали информацию с описанием уязвимостей в программном обеспечении, образцами вредоносных программ и техниками проведения компьютерных атак.

Хакерские инструменты из другого не менее популярного источника - утечки АНБ, которые публикует группа Shadow Brokers, не только пользовалась повышенным спросом, но еще совершенствовалась и дорабатывалась. На андеграундных форумах появился скрипт для автоматизации поиска машин с уязвимостью SMB- протокола, основанный на утилитах американских спецслужб опубликованных группировкой Shadow Brokers в апреле этого года. В результате утечки утилита fuzzbunch и эксплойт ETERNALBLUE оказались в открытом доступе, но после проведенной доработки полностью готовый продукт упрощает злоумышленникам процесс атаки.

Напомним, что именно SMB-протокол использовался шифровальщиком WannaCry для заражения сотен тысяч компьютеров в 150 странах мира. Месяц назад создатель поисковой системы Shodan Джон Мазерл (John Matherly) заявил, что в Сети обнаружено 2 306 820 устройств с открытыми портами для доступа по SMB-протоколу. 42% (около 970 тыс.) из них предоставляют гостевой доступ, то есть любой желающий с помощью протокола SMB может получить доступ к данным без авторизации.

Летом группа Shadow Brokers пообещала каждый месяц публиковать для своих подписчиков новые эксплойты, в том числе для роутеров, браузеров, мобильных устройств, скомпрометированные данные из банковских сетей и SWIFT, информацию о ядерных и ракетных программах. Вдохновленные вниманием Shadow Brokers подняли первоначальную стоимость подписки со 100 монет Zcash (около $30 000) до 200 монет Zcash (около $60 000). Статус VIP- подписчика стоит 400 монет Zcash и позволяет получать эксплойты под заказ.

Атаки на критическую инфраструктуру

Энергетический сектор стал тестовым полигоном для исследования нового кибероружия. Преступная группа BlackEnergy продолжает атаки на финансовые и энергетические компании. Оказавшиеся в их распоряжении инструменты позволяют удаленно управлять Remote terminal unit (RTU), которые отвечают за физическое размыкание/замыкание энергосети.

Первым вирусом, который реально смог вывести оборудование из строя, был Stuxnet, используемый Equation Group (Five Eyes/Tilded Team). В 2010 году вирус проник в систему иранского завода по обогащению урана в Натане и поразил контроллеры SIMATIC S7 Siemens, вращавшие центрифуги с ураном с частотой 1000 оборотов секунду. Stuxnet разогнал роторы центрифуг до 1400 оборотов, да так что они начали вибрировать и разрушаться. Из 5 000 центрифуг, установленных в зале, из строя были выведены около 1000 штук. Иранская ядерная программа на пару лет откатилась назад.

После этой атаки несколько лет наблюдалось затишье. Оказалось, что все это время хакеры искали возможность влиять на ICS и выводить их из строя, когда это будет необходимо. Дальше других в этом направлении продвинулась группа Black Energy, также известная как Sandworm.

Их тестовая атака на украинскую подстанцию в конце прошлого года показала, на что способен новый набор инструментов, получивший название Industroyer или CRASHOVERRIDE. На конференции Black Hat ПО Industroyer было названо «самой большой угрозой промышленным системам управления со времен Stuxnet». Например, инструменты BlackEnergy позволяют удаленно управлять Remote terminal unit (RTU), которые отвечают за физическое размыкание/ замыкание энергосети. Вооружилась такими инструментами, хакеры что могут превратить его в грозное кибероружие, которое позволит оставлять без света и воды целые города.

Проблемы могут возникнуть не только на Украине: новые атаки на энергосистемы в июле были зафиксированы в Великобритании и Ирландии. Сбоев в работе энергосетей не было, но, как полагают эксперты, хакеры могли похитить пароли к системам безопасности. В США после рассылки сотрудникам энергетических компаний вредоносных писем ФБР предупредило компании о возможных кибератаках.

Атаки на ICO

Долгое время банки и их клиенты были главной целью киберпреступников. Но теперь у них сильный конкуренты в лице ICO и блокчейн-стартапов - все, что связано с криптовалютами привлекает внимание хакеров.

ICO (Initial Coin Offering - процедура первичного размещения токенов) – мечта любого хакера. Молниеносная, зачастую довольно простая атака на криптовалютные сервисы и блокчейн-стартапы приносит миллионы долларов прибыли с минимальным риском для преступников. По данным Chainalysis, хакерам удалось украсть 10% всех средств, инвестированных в ICO-проекты в 2017 году в Ethereum. Общий ущерб составил почти $225 миллионов, 30 000 инвесторов лишились в среднем по $7500.

Мы проанализировали около сотни атак на блокчейн-проекты (биржи, обменники, кошельки, фонды) и пришли к выводу, что основная масса проблем кроется в уязвимости самих криптосервисов, использующих технологию блокчейна. В случае с Ethereum проблемы наблюдались не у самой платформы, а у криптосервисов: они столкнулись с уязвимостями в собственных смарт-контрактах, deface, компрометацией админских аккаунтов (Slack, Telegram), фишинговыми сайтами, копирующими контент сайтов компаний, выходящих на ICO.

Есть несколько уязвимых мест:

- Фишинговые сайты – клоны официального ресурса

- Уязвимости сайта / веб-приложения

- Атаки через сотрудников компании

- Атаки на IT-инфраструктуру

Кражи денег с помощью Android-троянов

Рынок банковских Android-троянов оказался самым динамичным и быстро растущим. Ущерб от банковских троянов под Android в России вырос на 136 % - он составили $13,7 млн. - и перекрыл ущерб от троянов для персональных компьютеров на 30%.

Мы предсказывали этот рост еще в прошлом году, поскольку заражения вредоносным ПО становятся незаметнее, а хищения автоматизируются при помощи метода автозалива. По нашим оценкам, ущерб от этого вида атак в России за прошедший год составил $13,7 млн.

Задержание участников преступной группы Cron